提要:

1、目标机安装FRP

1.1 先打开frps.ini,配置其中的内容:

1.2 打开frpc.ini,配置其中的内容:

2、搭建SS server

2.1 解压后,在目录下创建config.json,并填入:

2.2 再在目录下创建start.bat,填入:

3、操作机上启动SS

1、目标机安装FRP

官方链接:https://github.com/fatedier/frp/releases

根据不同系统,下载对应包

其中,frps是要放到服务器上;frpc是要放到目标机上。

FRP功能很强大,是用过的最好的穿透工具了。目前先已SSR来举例。

1.1 先打开frps.ini,配置其中的内容:

[common]

;对接端口,与frpc.ini中对应

bind_port = 7000

;控制台的用户名

dashboard_user = sxf

;控制台的密码

dashboard_pwd = sxfsxf

;控制台的端口

dashboard_port = 7500配置完后,放到服务器上,并给执行权限:

sudo chmod 777 *然后就可以运行了:

sudo ./frps -c ./frps.ini如果想后台运行,就输入:

nohup sudo ./frps -c frps.ini > log 2>&1 &1.2 打开frpc.ini,配置其中的内容:

[common]

;服务器的对接IP

server_addr = 121.36.68.53

;服务器的对接端口

server_port = 7000

;开启SSH

[ssh]

type = tcp

local_ip = 127.0.0.1

local_port = 22

remote_port = 6000

;开启SSR

[SSR]

type = tcp

;本地的对接端口

local_port = 58888

;服务器的对接端口

remote_port = 58888

;服务器的对接IP

custom_domains = 121.36.68.53

;开启web

[web]

type = http

local_port = 80

custom_domains = 121.36.68.53然后就可以在powershell下运行了:

./frpc -c ./frpc.ini2、搭建SS server

使用shadowsocks-libqss作为SS server,使用起来非常简单方便。

官方链接:https://github.com/shadowsocks/libQtShadowsocks/releases

2.1 解压后,在目录下创建config.json,并填入:

{

"server":"0.0.0.0",

"server_port":58888,

"local_address":"127.0.0.1",

"local_port":1080,

"password":"mimamima",

"timeout":600,

"method":"chacha20",

"http_proxy": false,

"auth": false

}其中,server_port是监听端口,password是密码。

2.2 再在目录下创建start.bat,填入:

@echo off

Shadowsocks-libqss -c config.json -S直接双击start.bat即可运行。

如果在运行libQtShadowsocks时,不希望出现黑色的CMD窗口,那么:

a. 在Shadowsocks-libqss.exe的同一文件夹中,新建文本文档,复制以下代码粘贴,然后将该文本文档保存后,名称修改为免窗口启动.vbs,注意后缀不再是txt。

Setws=CreateObject("Wscript.Shell")

ws.run"cmd /c Shadowsocks-libqss -c config.json -S",vbhideb. 双击刚才新建的vbs文件,Shadowsocks就可以在后台运行了,黑色窗口被隐藏

此时,服务端、目标机都已配置完成了!

3、操作机上启动SS

SS官方链接:https://github.com/shadowsocks/shadowsocks/releases

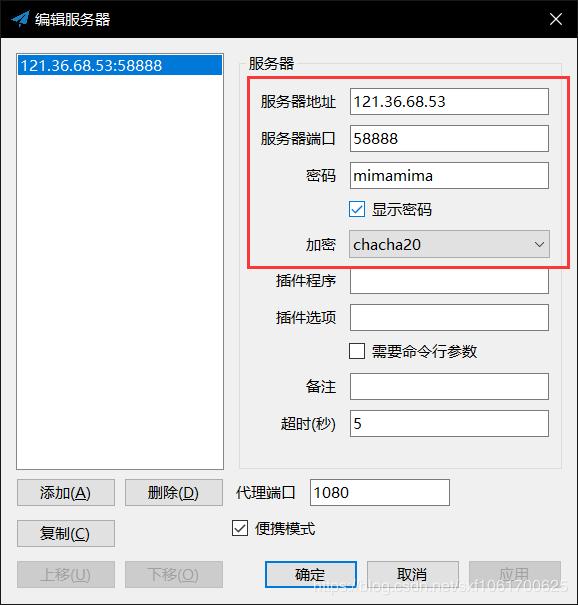

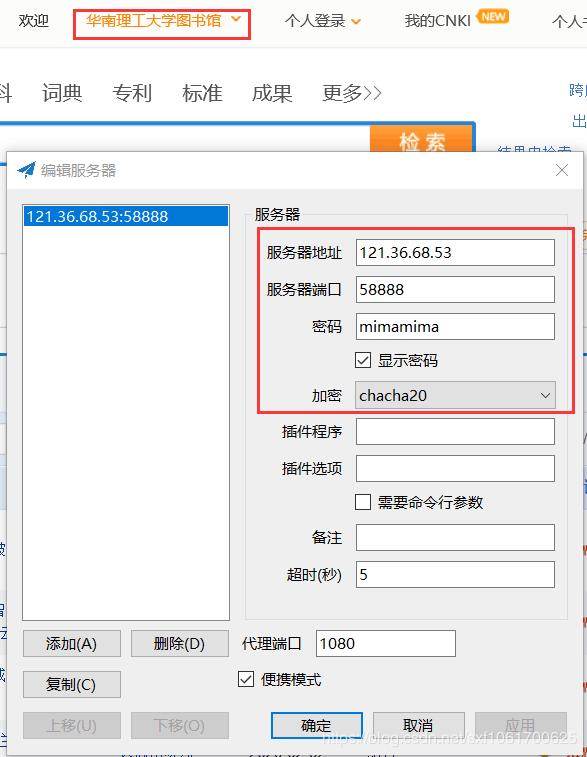

填入前面配置的信息:

可以看到此时已成功连接并代理了IP!!!

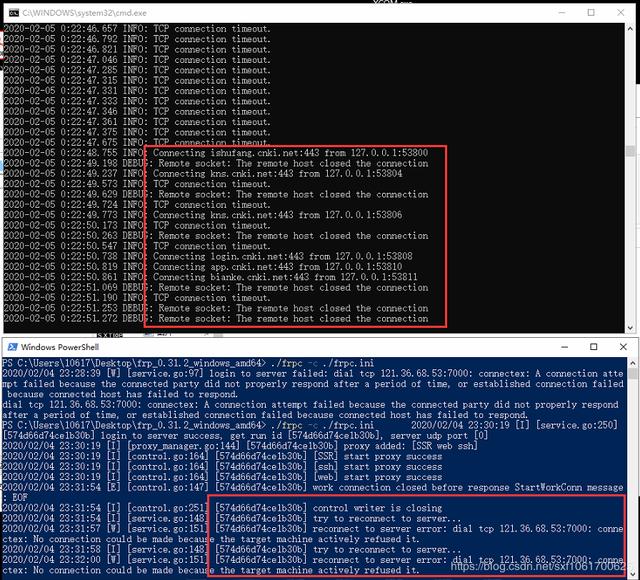

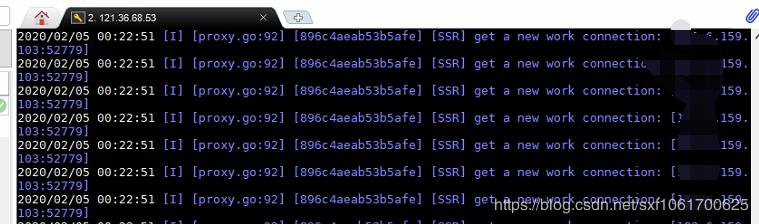

可以看到目标机上的监听也有响应:

还有服务器上的:

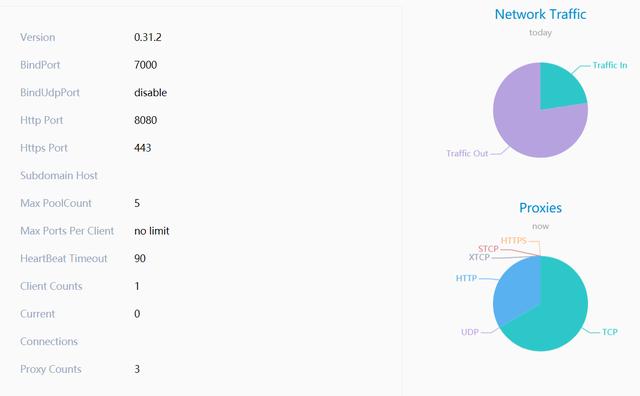

4、web监控管理平台

之前配置的dashboard,可以进去看看,端口设置的7500:

原文地址:

版权属于:soarli

本文链接:https://blog.soarli.top/archives/309.html

转载时须注明出处及本声明。